Home › Resilienza & Sicurezza › Jaguar Land Rover e il rischio sistemico Resilienza & Sicurezza · Analisi Quando si ferma una fabbrica, si ferma un paese Il caso Jaguar Land Rover e la nuova geografia del rischio sistemico Un cyberattacco ferma la produzione automotive britannica per settimane. La Banca d’Inghilterra lo cita nel suo report sul PIL. Migliaia di lavoratori a casa. Quasi due miliardi di sterline di danni. Non era un problema IT. Era un problema di tutti. Redazione The Integrity Times · Marzo 2026 · 9 min…

Read MoreCategoria: Resilienza & Sicurezza

Cybersecurity, rischio sistemico, resilienza. Le variabili che nessuna organizzazione può ignorare.

La sicurezza non è più un tema tecnico — è una dimensione strategica trasversale a ogni settore. Attacchi digitali, vulnerabilità infrastrutturali, rischio geopolitico, continuità operativa. The Integrity Times analizza i rischi prima che diventino incidenti, con il rigore che serve a chi ha responsabilità operative e decisionali.

L’illusione di sapere: quando l’intelligenza artificiale ridefinisce la conoscenza

In un’epoca in cui i modelli di intelligenza artificiale generano testi, immagini e spiegazioni con una naturalezza sempre più convincente, è sorta una nuova forma di rischio cognitivo: l’illusione di sapere. Non si tratta semplicemente di errori tecnici o inesattezze sporadiche. È una percezione diffusa secondo cui il fatto che qualcosa sembri corretto significa che lo è davvero. E questo fenomeno ha implicazioni profonde non soltanto per chi usa strumenti digitali, ma per il cuore stesso della nostra capacità di pensare, giudicare e informarsi. Non è ignoranza. È la parvenza…

Read MoreUna “Alleanza Globale per la Sicurezza Digitale”: una risposta concertata a una vulnerabilità sistemica.

In un momento storico in cui il digitale non è più un di più, ma il tessuto stesso delle nostre società, la notizia dell’alleanza tra 16 grandi aziende tecnologiche per la sicurezza digitale non è un lampo isolato: è un segnale.Un segnale che dice chiaramente che i rischi digitali non possono più essere affrontati da soli, né possono essere relegati alla sola responsabilità dei singoli stati o imprese. La vulnerabilità è globale, quindi la risposta deve esserlo altrettanto. Da autonomia tecnologica a responsabilità condivisa L’iniziativa annunciata vede insieme nomi come…

Read MoreX sotto la lente dell’Authority irlandese: la posta in gioco dei deepfake nelle piattaforme social

Un nuovo capitolo della relazione tra tecnologia, responsabilità e governance digitale si apre in Europa. L’Authority per la protezione dei dati irlandese ha annunciato l’avvio di un’indagine su X — la piattaforma social precedentemente nota come Twitter — con l’obiettivo di valutare le implicazioni dei contenuti deepfake diffusi sul suo servizio. Non si tratta di un’inchiesta tecnica su futilità digitali: si tratta di una domanda fondamentale sulla capacità delle piattaforme di monitorare, prevenire e, se necessario, intervenire su contenuti che possono ingannare, spaventare o disinformare gli utenti. Deepfake: oltre l’algoritmo,…

Read MoreSan Valentino e truffe digitali: quando amore fa rima con spam e pericolo informatico

Tra cuori digitali, offerte “imperdibili” e biglietti romantici, febbraio porta ogni anno un’ondata di messaggi che gioca con i sentimenti. Ma negli ultimi tempi questa ondata romantica sembra essersi trasformata in altro: spam, offerte ingannevoli e truffe informatiche collegate al tema di San Valentino. Non parliamo solo di messaggi indesiderati — ma di una vera e propria impennata di attività malevole che sfruttano la data per ottenere qualcosa di molto concreto: dati personali, accessi non autorizzati o soldi. Questa non è una superficie frivola dell’economia digitale: è un fenomeno che…

Read MoreSpam e offerte imperdibili, impennata di truffe per San Valentino – Web & Social – Ansa.it

Estratto automatico: Impennata di spam, offerte imperdibili e sconti ‘esclusivi’ in vista di San Valentino con i criminali informatici che sfruttano la ricorrenza per attirare ignari utenti in campagne fraudolente. È l’allarme che lancia la società di sicurezza Bitdefender. Secondo le rilevazioni, il 41% dei messaggi spam legati a San Valentino presenta intenti ingannevoli o apertamente malevoli: phishing, truffe sentimentali, falsi concorsi a premi, richieste di pagamenti anticipati e sondaggi fraudolenti sono tra le tecniche più utilizzate dai cybercriminali per…

Read MoreUe, ‘X deve eliminare i deepfake sessuali, non limitarli’ – Notizie – Ansa.it

Estratto automatico: “X ha promesso che avrebbe limitato la possibilità di generare tali immagini sessuali. Siamo stati molto chiari fin dall’inizio. Non si tratta di limitarle. Si tratta di eliminarle completamente perché non vogliamo materiale pedopornografico in Europa. Naturalmente seguiremo da vicino quanto accade nell’Unione europea e questo può sicuramente alimentare l’indagine in corso e potenzialmente accelerare il processo”. Lo ha dichiarato il portavoce…

Read MoreSpopolano online deepfake con l’IA di ByteDance, anche Brad Pitt e Tom Cruise – Web & Social – Ansa.it

Estratto automatico: Spopolano online i deepfake creati con Seedance 2.0, il il nuovo modello di intelligenza artificiale lanciato da ByteDance, la casa madre di TikTok. Tra questi anche quelli di personaggi famosi come Brad Pitt e Tom Cruise. “Per noi è finita”, ha affrmato lo sceneggiatore di Deadpool, Rhett Reese, che ha condiviso sul social X una clip video di quindici secondi generata con Seedance 2.0. Stando a Reese, l’IA è giunta ad un nuovo livello di creatività, con cui può mettere a rischio il lavoro degli sceneggiatori umani. Il…

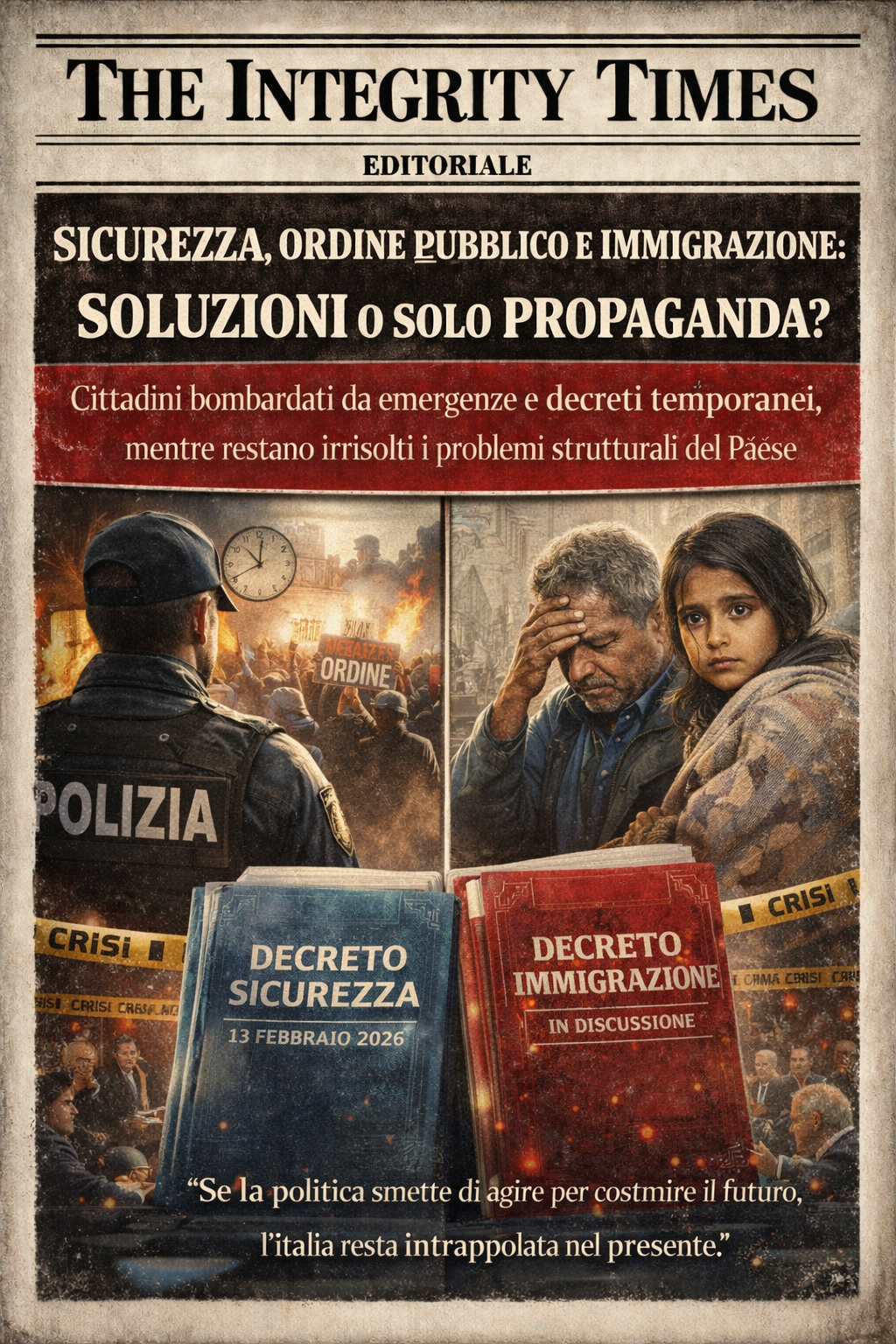

Read MoreSicurezza e immigrazione in Italia: decreti d’urgenza, propaganda o reale cambiamento?

Decreto sicurezza, ordine pubblico e controllo dei flussi: cosa prevede, cosa cambia e quanto incide davvero sulla vita dei cittadini Negli ultimi mesi, il tema della sicurezza pubblica e dell’immigrazione è tornato con forza al centro dell’agenda politica italiana. La discussione non riguarda più soltanto le manifestazioni di piazza o i flussi migratori, ma un insieme di misure legislative che intrecciano ordine pubblico, strumenti di controllo, gestione delle proteste e norme sull’immigrazione. La domanda che emerge con forza non è solo che cosa prevedono queste norme, ma se cambiano davvero…

Read More2026: l’anno in cui la resilienza diventa obbligatoria

NIS2, infrastrutture critiche e cyber-incidenti: perché il “fare sicurezza” non è più opzionale Per anni “resilienza” e “cybersecurity” sono state parole da slide.Nel 2026 diventano, semplicemente, obblighi. Non perché l’Europa si sia improvvisamente innamorata della burocrazia, ma perché gli attacchi e gli incidenti hanno ormai la frequenza di un fenomeno strutturale: colpiscono ospedali, trasporti, comuni, industria, logistica, energia. E quando salta un servizio essenziale, a pagare non è un server: è la vita quotidiana. In Italia, i numeri del 2025 sono un campanello d’allarme che non si può ignorare: il…

Read MoreChi protegge l’Italia quando qualcosa va storto

Dalla Protezione Civile alla cybersicurezza, fino alle infrastrutture critiche: cosa significa davvero mettere in sicurezza un Paese e chi se ne occupa ogni giorno. Negli ultimi anni la parola resilienza è ovunque. È nel nome del PNRR – Piano Nazionale di Ripresa e Resilienza, nei documenti europei su clima e infrastrutture, nelle linee guida sulla cybersicurezza, perfino nelle brochure aziendali. Ma fuori dai convegni, se chiediamo a un cittadino cosa significa “rendere resiliente l’Italia”, le risposte si confondono: un po’ sicurezza, un po’ emergenze, un po’ digitale, un po’ clima.…

Read MoreMilano-Cortina 2026: il banco di prova della sicurezza italiana

Olimpiadi invernali, febbraio 2026. Per chi guarda la TV saranno due settimane di gare, medaglie e retorica sul “Paese che si rialza”.Per chi si occupa di sicurezza, invece, Milano-Cortina sarà un gigantesco stress test: sul terrorismo, sul crimine organizzato, sul rischio cyber, sull’ordine pubblico in un’area metropolitana già congestionata. La domanda di fondo è semplice:l’Italia userà i Giochi per modernizzare davvero il proprio sistema di sicurezza, o si limiterà all’ennesimo “sforzo straordinario” destinato a evaporare a fine evento? Grandi eventi, grandi rischi (anche quando fila tutto liscio) Le Olimpiadi sono…

Read MoreCloudfare, ‘valutiamo stop alla cybersicurezza dei Giochi Milano Cortina’ – Telecomunicazioni – Ansa.it

Estratto automatico: L’americana Cloudfare, che l’8 gennaio l’Agcom ha multato per violazione delle norme antipirateria, promette battaglia e non solo legale. Il suo ceo, Matthew Prince su X, annuncia che “sta valutando di interrompere i milioni di dollari in servizi di sicurezza informatica pro bono che stiamo fornendo per le prossime Olimpiadi di Milano-Cortina”. Cloudfare valuta anche di “interrompere i servizi di sicurezza informatica gratuiti di Cloudflare per tutti gli utenti con sede in Italia; rimuovere tutti i server dalle città italiane; e interrompere tutti…

Read MoreNel 2025 oltre 15.000 terremoti localizzati in Italia

Estratto automatico: Sono stati 15.759 i terremoti che nel 2025 sono stati localizzati dalle sale operative dell’Istituto Nazionale di Geofisica e Vulcanologia, in media poco più di 43 al giorno (tre in meno rispetto al 2024) e circa uno ogni 33 minuti.I dati sono pubblicati dall’Ingv sul suo sito, nello ‘Speciale 2025’. “La tendenza generale si mantiene stabile: dal 2019 infatti – scrive l’Ingv – il numero di eventi…

Read MoreQuando la luce non è scontata

Dai blackout europei agli attacchi cyber: cosa ci stanno dicendo gli ultimi incidenti sulla nostra resilienza Per anni “resilienza” è sembrata una parola da convegni.Poi è arrivato il 2025. E l’inizio del 2026 si è incaricato di ricordarci che non era solo teoria. Il 28 aprile 2025 la penisola iberica si è spenta: un blackout ha coinvolto tutta la Spagna e il Portogallo, con ripercussioni anche su una parte del sud della Francia. In alcune zone l’interruzione è durata circa dieci ore, mandando in tilt trasporti, telecomunicazioni, ospedali, servizi di…

Read MoreLa Commissione Europea vuole allentare il GDPR per il tracciamento dell’intelligenza artificiale e dei cookie

Protezione dei dati sensibili limitata Un’altra modifica controversa alla proposta sarebbe quella di limitare la definizione di dati sensibili ai sensi dell’articolo 9 del GDPR. Una protezione più forte si applicherebbe solo laddove le informazioni rivelino direttamente caratteristiche quali origine, religione o salute, escludendo i dati che implicano tali caratteristiche solo attraverso analisi o inferenze. “Per la maggior parte dei tipi di dati personali elencati nell’articolo 9, paragrafo 1, non esistono rischi significativi se i dati non sono intrinsecamente sensibili”, afferma la bozza. I critici avvertono che ciò potrebbe consentire…

Read MoreGli hacker nordcoreani sfruttano gli strumenti di sicurezza di Google per la cancellazione remota

“Per prevenire l’abuso non autorizzato delle funzionalità di cancellazione remota attraverso account Google compromessi, i fornitori di servizi dovrebbero rivedere e implementare misure di verifica della sicurezza in tempo reale, come processi di autenticazione aggiuntivi che confermino il legittimo proprietario del dispositivo”, hanno raccomandato i ricercatori. Il collegamento di ingegneria sociale La minaccia continua oltre la cancellazione del dispositivo, con gli aggressori che distribuiscono malware compromettendoli KakaoTalk account di contatti fidati. GSC ha scoperto che tramite Messenger venivano inviati file dannosi mascherati da “programmi antistress” a contatti stretti. “Tra le…

Read MoreIl Senato si muove per ripristinare le leggi sulla sicurezza informatica decadute dopo la chiusura

“Il problema non è la condivisione, ma l’inevitabile aumento di volume che si verifica quando le agenzie federali espandono la loro presenza sotto la bandiera del coordinamento della sicurezza informatica”, ha aggiunto Kirkwood. “Questo è il momento di ripensare a come dovrebbe essere la versione 2.0. Abbiamo bisogno di un modello più snello e mirato che preservi il flusso di intelligence ma resista all’attrazione gravitazionale della burocrazia centralizzata.” Cosa ha significato la decadenza per le imprese La scadenza della CISA 2015 ha eliminato le tutele legali per la condivisione delle…

Read MoreAI startups leak sensitive credentials on GitHub, exposing models and training data

Conformità e governance Secondo i risultati di Wiz, le chiavi API esposte possono degenerare in compromissioni su vasta scala negli ecosistemi AI Sakshi Groverresponsabile della ricerca senior per IDC Asia Pacific Cybersecurity Services. “Le credenziali rubate possono essere utilizzate per manipolare il comportamento del modello o estrarre dati di addestramento, minando la fiducia nei sistemi implementati”. Grover ha osservato che tali esposizioni sono spesso legate al modo in cui operano gli ambienti di sviluppo dell’intelligenza artificiale. “I progetti di intelligenza artificiale spesso operano in ambienti poco governati e guidati dalla…

Read MoreÖffentliche Verwaltung im Visier von Cyberspionen

Laut BSI haben es Cyberspione aktuell besonders auf die öffentliche Verwaltung abgesehen. Skorzewiak – shutterstock.com Cyberspione haben es in Deutschland derzeit besonders auf die öffentliche Verwaltung abgesehen. Das geht aus dem aktuellen Lagebericht des Bundesamtes für Sicherheit in der Informationstechnik (BSI) hervor. Eine nennenswerte Anzahl von Geschädigten gab es demnach auch in den Sektoren Verteidigung, Rechtspflege, öffentliche Sicherheit und Ordnung sowie Verteidigung. Das BSI geht, was die Angriffe von langfristig agierenden Hackergruppen angeht, allerdings generell von einem großen Dunkelfeld aus. Ransomware-Gruppen ausgeschaltet Das Bundesamt weist in seinem Bericht, der Vorfälle…

Read MoreBeyond silos: How DDI-AI integration is redefining cyber resilience

As organizations migrate toward hybrid and multi-cloud architectures, the boundaries between network and security operations have eroded, revealing critical visibility gaps. This issue is forcing a strategic shift for enterprise security leaders: the integration of DDI (DNS, DHCP and IP address management) with current artificial intelligence (AI) platforms. For a comprehensive overview of DDI approaches and technical best practices, see Infoblox DDI Reference Architecture and SolarWinds DDI overview. Using real-world operational models, we’ll demonstrate how DDI data, analyzed through AI engines, transforms reactive postures into predictive, autonomous defense mechanisms. The…

Read MoreYour passwordless future may never fully arrive

The challenges are many. Beyond legacy industrial systems, homegrown apps, door/facility access systems, and IoT, even routine workgroup deployment of passwordless solutions is anything but routine. Different operating systems and specialized access requirements typically translate to enterprises needing to roll out multiple passwordless packages, which can be expensive and time-consuming, and create operational delays and other friction. Worst of all, it can create new security holes as attackers try to slip between the cracks of those multiple passwordless systems. Security analysts and practitioners see most enterprises able to cover anywhere…

Read More