Il Governo esprime il rammarico sul confronto. Da gennaio 6.000 in cig Il Governo esprime il rammarico sul confronto. Da gennaio 6.000 in cig Il Governo esprime il rammarico sul confronto. Da gennaio 6.000 in cigRead More

Read MoreGiorno: 11 Novembre 2025

on Novembre 11, 2025 at 9:44 pm Atp Finals: in campo Musetti-De Minaur 1-3 al terzo set DIRETTA

Il toscano ha vinto il primo 7-5, il secondo al l’australiano per 6-3 Il toscano ha vinto il primo 7-5, il secondo al l’australiano per 6-3 Il toscano ha vinto il primo 7-5, il secondo al l’australiano per 6-3Read More

Read Moreon Novembre 11, 2025 at 9:09 pm Il Garante della Privacy respinge le accuse: ‘Il collegio non si dimette’

Stanzione al Tg1: ‘Accuse totalmente infondate, agiamo in autonomia’ Stanzione al Tg1: ‘Accuse totalmente infondate, agiamo in autonomia’ Stanzione al Tg1: ‘Accuse totalmente infondate, agiamo in autonomia’Read More

Read Moreon Novembre 11, 2025 at 9:04 pm Atp Finals, Alcaraz soffre ma vince, Bolelli/Vavassori Finals show

Spagnolo supera Fritz al 3/o set. Coppia azzurra in semifinale Spagnolo supera Fritz al 3/o set. Coppia azzurra in semifinale Spagnolo supera Fritz al 3/o set. Coppia azzurra in semifinaleRead More

Read Moreon Novembre 11, 2025 at 8:59 pm Orsini, manovra? «Abbiamo bisogno di spingere gli investimenti. Il 30 ottobre su Transizione 5.0 le risorse c’erano»di <a href="https://argomenti.ilsole24ore.com/redazione-roma.html">Redazione Roma</a>

Il presidente di Confindustria ha parlato di manovra in occasione dell’assemblea di Confindustria Umbria Il presidente di Confindustria ha parlato di manovra in occasione dell’assemblea di Confindustria Umbria Il presidente di Confindustria ha parlato di manovra in occasione dell’assemblea di Confindustria UmbriaRead More

Read MoreLa Commissione Europea vuole allentare il GDPR per il tracciamento dell’intelligenza artificiale e dei cookie

Protezione dei dati sensibili limitata Un’altra modifica controversa alla proposta sarebbe quella di limitare la definizione di dati sensibili ai sensi dell’articolo 9 del GDPR. Una protezione più forte si applicherebbe solo laddove le informazioni rivelino direttamente caratteristiche quali origine, religione o salute, escludendo i dati che implicano tali caratteristiche solo attraverso analisi o inferenze. “Per la maggior parte dei tipi di dati personali elencati nell’articolo 9, paragrafo 1, non esistono rischi significativi se i dati non sono intrinsecamente sensibili”, afferma la bozza. I critici avvertono che ciò potrebbe consentire…

Read MoreGli hacker nordcoreani sfruttano gli strumenti di sicurezza di Google per la cancellazione remota

“Per prevenire l’abuso non autorizzato delle funzionalità di cancellazione remota attraverso account Google compromessi, i fornitori di servizi dovrebbero rivedere e implementare misure di verifica della sicurezza in tempo reale, come processi di autenticazione aggiuntivi che confermino il legittimo proprietario del dispositivo”, hanno raccomandato i ricercatori. Il collegamento di ingegneria sociale La minaccia continua oltre la cancellazione del dispositivo, con gli aggressori che distribuiscono malware compromettendoli KakaoTalk account di contatti fidati. GSC ha scoperto che tramite Messenger venivano inviati file dannosi mascherati da “programmi antistress” a contatti stretti. “Tra le…

Read MoreIl Senato si muove per ripristinare le leggi sulla sicurezza informatica decadute dopo la chiusura

“Il problema non è la condivisione, ma l’inevitabile aumento di volume che si verifica quando le agenzie federali espandono la loro presenza sotto la bandiera del coordinamento della sicurezza informatica”, ha aggiunto Kirkwood. “Questo è il momento di ripensare a come dovrebbe essere la versione 2.0. Abbiamo bisogno di un modello più snello e mirato che preservi il flusso di intelligence ma resista all’attrazione gravitazionale della burocrazia centralizzata.” Cosa ha significato la decadenza per le imprese La scadenza della CISA 2015 ha eliminato le tutele legali per la condivisione delle…

Read MoreAI startups leak sensitive credentials on GitHub, exposing models and training data

Conformità e governance Secondo i risultati di Wiz, le chiavi API esposte possono degenerare in compromissioni su vasta scala negli ecosistemi AI Sakshi Groverresponsabile della ricerca senior per IDC Asia Pacific Cybersecurity Services. “Le credenziali rubate possono essere utilizzate per manipolare il comportamento del modello o estrarre dati di addestramento, minando la fiducia nei sistemi implementati”. Grover ha osservato che tali esposizioni sono spesso legate al modo in cui operano gli ambienti di sviluppo dell’intelligenza artificiale. “I progetti di intelligenza artificiale spesso operano in ambienti poco governati e guidati dalla…

Read MoreÖffentliche Verwaltung im Visier von Cyberspionen

Laut BSI haben es Cyberspione aktuell besonders auf die öffentliche Verwaltung abgesehen. Skorzewiak – shutterstock.com Cyberspione haben es in Deutschland derzeit besonders auf die öffentliche Verwaltung abgesehen. Das geht aus dem aktuellen Lagebericht des Bundesamtes für Sicherheit in der Informationstechnik (BSI) hervor. Eine nennenswerte Anzahl von Geschädigten gab es demnach auch in den Sektoren Verteidigung, Rechtspflege, öffentliche Sicherheit und Ordnung sowie Verteidigung. Das BSI geht, was die Angriffe von langfristig agierenden Hackergruppen angeht, allerdings generell von einem großen Dunkelfeld aus. Ransomware-Gruppen ausgeschaltet Das Bundesamt weist in seinem Bericht, der Vorfälle…

Read MoreBeyond silos: How DDI-AI integration is redefining cyber resilience

As organizations migrate toward hybrid and multi-cloud architectures, the boundaries between network and security operations have eroded, revealing critical visibility gaps. This issue is forcing a strategic shift for enterprise security leaders: the integration of DDI (DNS, DHCP and IP address management) with current artificial intelligence (AI) platforms. For a comprehensive overview of DDI approaches and technical best practices, see Infoblox DDI Reference Architecture and SolarWinds DDI overview. Using real-world operational models, we’ll demonstrate how DDI data, analyzed through AI engines, transforms reactive postures into predictive, autonomous defense mechanisms. The…

Read MoreYour passwordless future may never fully arrive

The challenges are many. Beyond legacy industrial systems, homegrown apps, door/facility access systems, and IoT, even routine workgroup deployment of passwordless solutions is anything but routine. Different operating systems and specialized access requirements typically translate to enterprises needing to roll out multiple passwordless packages, which can be expensive and time-consuming, and create operational delays and other friction. Worst of all, it can create new security holes as attackers try to slip between the cracks of those multiple passwordless systems. Security analysts and practitioners see most enterprises able to cover anywhere…

Read MorePhishing contro pagoPA abusa di open redirect Google

Sintesi riepilogativa delle campagne malevole nella settimana del 11 – 17 ottobre

Sintesi riepilogativa delle campagne malevole nella settimana del 18 – 24 ottobre

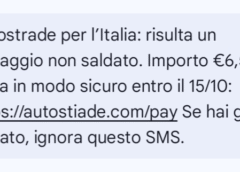

In corso uno smishing ai danni di Autostrade per l’Italia

Sintesi riepilogativa delle campagne malevole nella settimana del 25 – 31 ottobre

In corso una campagna di phishing ai danni di Banca d’Italia

Phishing ai danni di AdE: falsa “Dichiarazione Fiscale Criptovalute”

Sintesi riepilogativa delle campagne malevole nella settimana del 1 – 7 novembre

Analisi di Remcos RAT diffuso in Italia con campagna ClickFix a tema GLS

Campagna di phishing a tema Facebook: falsa segnalazione di violazione Copyright

Microsoft stacca la spina a Windows 10. Ecco quello che c’è da sapere

Ascolta la versione audio dell’articolo È finito il 14 ottobre il supporto di Microsoft per il sistema operativo Windows 10. Questo significa che dopo tale data l’assistenza tecnica, gli aggiornamenti delle funzionalità e di sicurezza non sono più forniti. Le soluzioni possibili sono tre e se non perseguite spalancano la porta a possibili rischi di sicurezza informatica e privacy. Non fare niente è l’unica scelta sbagliata. Autovalutazione per decisioni consapevoli Nei casi di fine vita di un sistema operativo, gli avversari digitali effettuano subito analisi passive sul web (scansioni) per…

Read More